DORA stellt zahlreiche Anforderungen an die digitale operationelle Resilienz von Finanzinstituten und ihren IKT-Dienstleistern. Die EU-Verordnung fasst dabei bekannte zentrale Themen, wie Business Continuity Management (BCM), Meldepflichten, Third Party Risk Management (TPRM) sowie umfassende Sicherheitsanalysen zu einem ganzheitlichen Rahmen zusammen. Doch die Implementierung allein reicht nicht aus. Ein Kernpunkt zur Verbesserung der Resilienz: Die Effektivität sämtlicher Schutzmaßnahmen muss kontinuierlich im Rahmen eines DOR-Testprogramms überprüft werden.

Wie Sie ein solches DOR-Testprogramm in Ihrem Unternehmen aufbauen und effektiv nutzen, haben unsere Kollegen Florian Dewald, Matthias Göhring und Dr. Christian Schwartz im Webinar „Security-Analysen in DORA – Mehr als nur TLPT“ am 3. Juni 2025 genauer beleuchtet. Wir haben Ihnen wichtige Kernbotschaften daraus nochmals zusammengefasst:

Relevanz des DOR-Testprogramms

Bereits existierende Testmaßnahmen werden innerhalb der Unternehmen häufig nicht zentral gesteuert und überwacht, sondern dezentral von den jeweiligen Fachabteilungen durchgeführt. Dadurch decken die Tests häufig nicht alle Assets des Unternehmens ab. Hinzu kommt: Denkt man an DORA und Tests, verbinden es viele meist nur mit bedrohungsorientierten Penetrationstests (TLPT), wodurch eine Vielzahl der anderen notwendigen Testarten häufig übersehen werden.

Um die DORA-Anforderungen zum Testen umzusetzen, empfehlen unsere Experten:

- Implementieren Sie ein zentralisiertes Testprogramm

- Stellen Sie sicher, dass alle relevanten Assets einbezogen werden

- Überprüfen Sie alle Testarten auf Relevanz und implementieren Sie alle notwendigen Tests

Testarten des DOR-Testprogramms

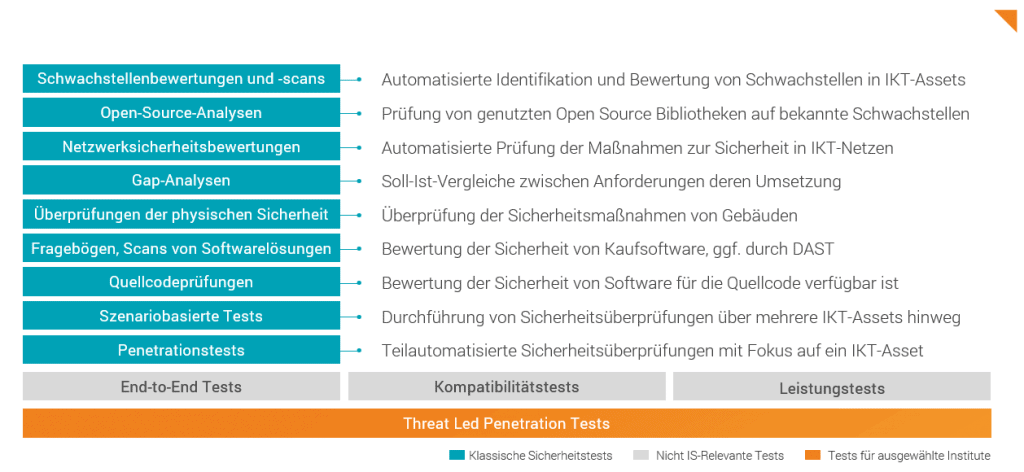

Das DOR-Testprogramm kann viele verschiedene Testarten enthalten. Art. 25 DORA listet Beispiele, welche Testverfahren eingesetzt werden können. Dabei sollte das neu aufgebaute Testprogramm eine möglichst hohe Anzahl an verschiedenen Sicherheitsanalysen beinhalten, um alle Assets bestmöglich abzudecken.

Um diese verschiedenen Sicherheitsanalysen in das DOR-Testprogramm aufnehmen zu können, gibt es bestimmte Vorgaben, die im Rahmen der Implementierung konkretisiert werden müssen:

- Definition eines Filterkriteriums für Assets

- Festlegung der Auslöser der Prüfungen

- Konkretisierung der Anforderung an Prüfende

- Methode zur Klassifikation von Findings

Wie diese Vorgaben bei oben genannten Testverfahren aussehen können, beleuchteten die Kollegen beispielhaft im Webinar.

TLPT nur die Spitze des Eisbergs

DORA widmet das komplette Kapitel IV dem Testen der digitalen operationellen Resilienz. Dabei unterscheidet die EU-Verordnung inhaltlich zwischen grundlegenden und erweiterten Tests:

Die grundlegenden Tests stellen einen erheblichen Anteil aller Tests dar. Für die benötigten grundlegenden Tests (Art. 25 DORA) sind eine Vielzahl verschiedener Instrumente und Maßnahmen möglich, wie Gap-Analysen, Security Scans oder Penetrationstests (Pentests).

Der Threat-Led Penetration Test (TLPT) zählt nach Art. 26 DORA zu den erweiterten Tests. Obwohl dieses Verfahren derzeit im Zentrum der Aufmerksamkeit steht, genügt es allein nicht, um alle DORA-Anforderungen zu erfüllen. Zweck eines TLPT ist es, das Vorgehen eines realen Angreifers zu simulieren und dabei Detection & Response (Technik, Prozesse und Mitarbeiter*innen) auf ihre Belastbarkeit zu prüfen. Da der Scope grundsätzlich sehr weit gefasst ist, müssen vorab konkrete Testziele definiert werden. Das Red Team agiert verdeckt und versucht, vorhandene Schutzmaßnahmen gezielt zu umgehen. Der Mehrwert liegt in der kreativen, situationsabhängigen Vorgehensweise, allerdings macht diese Individualisierung TLPT auch aufwendig und kostenintensiv.

Dennoch bleiben Risiken bestehen. TLPT ist nicht darauf ausgelegt, jede einzelne Schwachstelle aufzudecken, und bezieht Systeme, die noch nicht produktiv eingesetzt werden, grundsätzlich nicht ein. Zudem lässt sich das Format wegen seines hohen Aufwands kaum in kurzen Abständen mit stets neuen Zielen wiederholen. Dadurch fehlt der Blick in die Breite, der über ein vollständiges Testprogramm aus grundlegenden und erweiterten Tests abgedeckt werden soll.

Pentests im DOR-Testprogramm

Wie zuvor beschrieben, gehören Pentests zu den grundlegenden Tests nach DORA Art. 25 und sollten daher in ein vollständiges Testprogramm unbedingt integriert werden. Bei einem Pentest wird mit einer Kombination aus automatisierten und manuellen Prüfungen darauf abgezielt, alle Schwachstellen in einer Anwendung und zugehörigen Systemen zu identifizieren.

Die oben erwähnten Vorgaben zur Implementierung dieser Testart lassen sich beispielsweise folgendermaßen konkretisieren:

| Vorgaben | Beispielhafte Konkretisierung |

|---|---|

| Definition eines Filterkriteriums für Assets | Alle Anwendungen und Systeme ab einem hohen Schutzbedarf |

| Festlegung der Auslöser der Prüfungen | Vor Inbetriebnahme einer Anwendung und bei Versionsupgrades, min. aber 1x im Jahr |

| Konkretisierung der Anforderungen an Prüfende | Alle Prüfenden müssen OSCP-zertifiziert sein |

| Methode zur Klassifikation von Findings | Alle Findings weden CVSS bewertet und mit dem Environment Score des Assets gewichtet |

Wie bauen Sie nun ein solches Testprogramm für Pentests gezielt auf? Was müssen Sie beim Scoping und der Prüftiefe beachten? Was ist eigentlich ein modulares Testprogramm? Auf diese und weitere Fragen geben die Kollegen in unserer Webinaraufzeichnung Antworten.

Sie haben Fragen zu DORA oder Pentest-Programmen oder benötigen konkrete Unterstützung bei der Umsetzung in Ihrem Haus? Kontaktieren Sie uns, wir sind gerne für Sie da.