Am 06. Mai findet wieder der heise IT-Sicherheitstag in Mainz statt und beleuchtet die Frage, wie vertrauenswürdige Kooperation, geteilte...

IT-Sicherheit

FIBE Berlin | Berlin | 15. - 16. April 2026

Die FIBE Berlin ist eines der führenden Finance- und Tech-Festivals in Europa. Am 15. und 16. April 2026 bringt sie im CityCube Berlin Fach- und...

Red Teaming: 5 Antworten, die für IT-Verantwortliche entscheidend sind

Viele Unternehmen investieren in Firewalls, Endpoint-Schutz und Awareness-Schulungen und gehen davon aus, dass sie damit gut aufgestellt sind. Doch...

heise devSec | Regensburg | 30.09. - 01.10.2025

Smartphones sind allgegenwärtig – und mit ihnen eine Fülle sensibler Daten. Das macht mobile Apps zu einem lohnenden Ziel für Angreifer. Als...

TU meets usd bietet Studierenden praxisnahe Einblicke in Informationssicherheit und Pentesting

Während des Wintersemesters 2024/25 hatten Studierende der Technischen Universität Darmstadt die Möglichkeit, an zwei Lehrkooperationen mit der usd...

usd AG erneut weltweit als Approved Scanning Vendor (ASV) akkreditiert

Am 30. April 2025 hat die usd AG die weltweite Zulassung als Approved Scanning Vendor (ASV) vom PCI Security Standards Council (PCI SSC) erhalten....

Vom Getränkemarkt ins Unternehmensnetzwerk – Wenn der Pfandautomat zum Einfallstor für Hacker wird

Pfandbehälter voll – Gebinde nicht erkannt – Marke wird vom Markt nicht akzeptiert: Gewiss haben auch Sie schon einmal eine frustrierende Situation...

Regulatorik als Booster für Transformation: usd mit Vortrag auf ISF World Congress 2024 in Orlando

Der ISF World Congress zählt zu den führenden Veranstaltungen für Informationssicherheit und Risikomanagement. Mit diesem jährlichen Event bietet...

Anatomiestunde aus Sicht eines Pentesters – Gastvortrag an der Johannes Gutenberg-Universität Mainz

Am 15. Juli 2024 war Matthias Göhring, Head of usd HeroLab, erneut als Gastdozent in der Vorlesung „IT-Sicherheit“ von Prof. Dr. Nicolai Kuntze an...

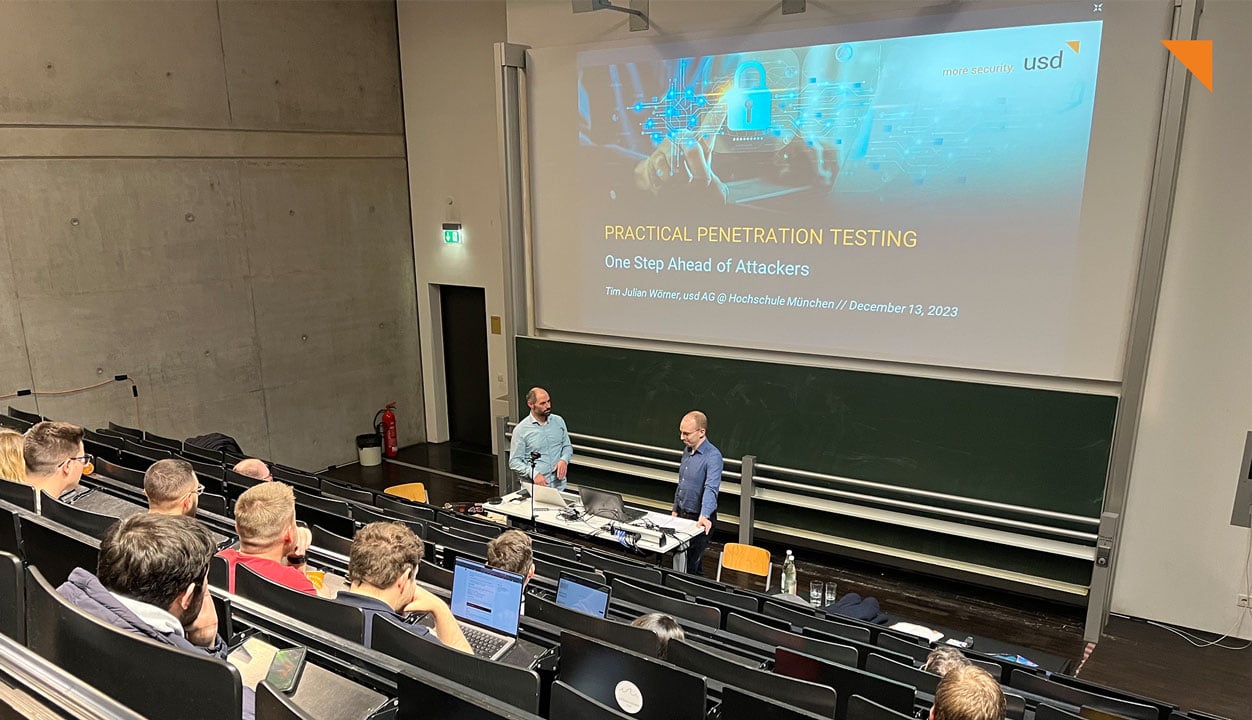

One Step Ahead of Attackers – Gastvorlesung zu Practical Penetration Testing an der Hochschule München

„Hacking“ war noch nie so einfach wie heute – mit dieser These stieg unser Experte für technische Sicherheitsanalysen Tim Wörner vergangene Woche in...

Security Advisories zu Gibbon Edu

Die Pentest Professionals des usd HeroLabs haben während der Durchführung ihrer Pentests die Open-Source Bildungssoftware Gibbon...

usd Consulting Day – Dein Weg in die Cyber Security

Du möchtest in der Cyber Security arbeiten? Du möchtest etwas bewegen und zu den Guten gehören? Als Consultant oder Auditor*in kannst du Unternehmen...